Überwachung ist ein so abstraktes Thema. Ich selbst merke es bei mir: wenn ich über Bundestrojaner, oder die kommerzielle Überwachung unserer Smartphones schreibe – es wirkt alles… so weit entfernt.

Als würde sich das in unserem persönlichen Leben eh nie, oder erst in 10 Jahren wieder spiegeln.

In den letzten Monaten ist mir aber immer wieder (zum Glück nicht persönlich) ein Thema in diversen Talks und Artikeln untergekommen, das um einiges persönlicher und intimer ist, als „meine Kundendaten wurden gehackt„:

Digitale Gewalt. Oder spezifischer: Cyberstalking.

Das Internet erzeugt eigentlich keine neuen Formen der Kriminalität: Leichtgläubigen Menschen das Geld aus der Tasche zu ziehen gab es auch vorher – nur: jetzt ist es skalierbar. Es werden jedoch bestehende Tatbestände mit Hilfe neuer Technologien ausgeführt – oder zur Gänze ins Internet verlagert.

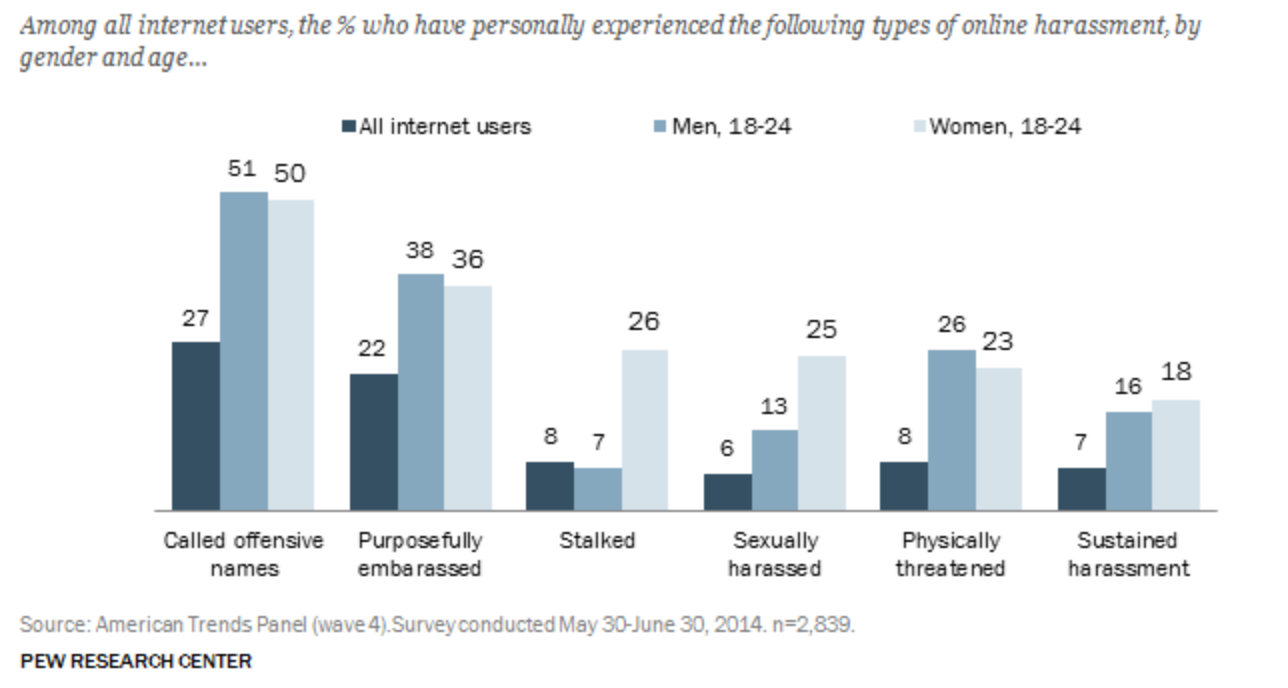

In einem der Talks zum Cyberstalking fand ich folgende Grafik zum Thema Online-Belästigung. Und ich muss sagen, ich war schockiert.

Ich hätte wirklich nicht gedacht, wie weit verbreitet Online-Belästigung wirklich ist.

Bei den meisten dieser Belästigungsformen wird schnell klar: Da geht es um das eigene Leben, die eigene sexuelle Integrität. Und: Frauen sind hier viel stärker betroffen.

Stalking

In diesem Artikel will ich mich hauptsächlich auf das Thema Stalking fokussieren. Bei den anderen Themen bin ich nicht qualifiziert, irgendeine Aussage zu treffen.

Heißt natürlich nicht, dass ich ein Stalker wäre – es zeigt sich nur, dass das (digitale) Stalking ein Thema ist, das starke Überschneidungen zur IT-Sicherheit und zur Überwachung aufweist.

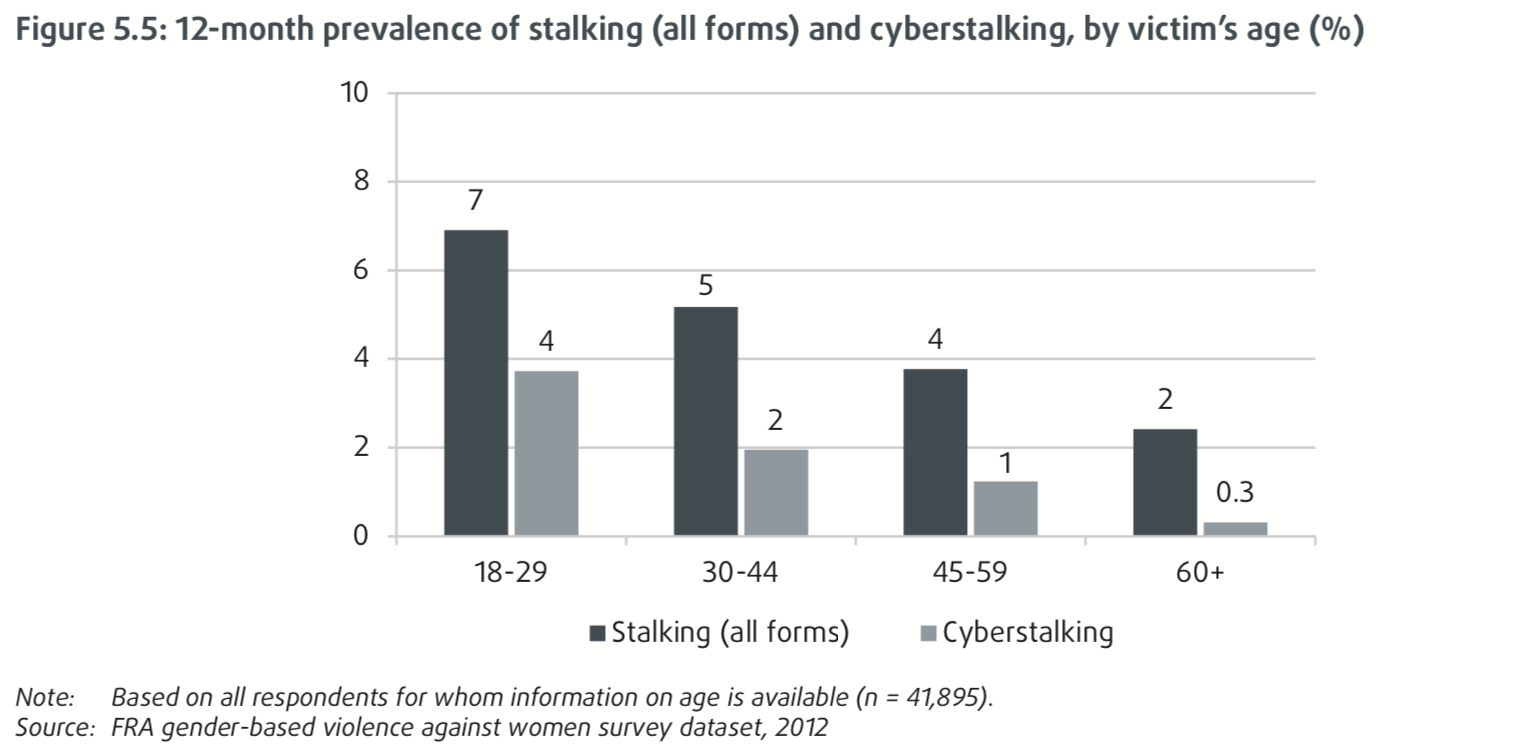

Ich habe eingangs erwähnt, dass bestehende Tatbestände mit Hilfe des Internets zum jeweiligen Cyber-Pendant werden. Das ist auch beim Stalking so:

- 7 % der befragten Frauen im Alter von 18-29 sind in den letzten 12 Monaten gestalked worden.

- 4 % der befragten Frauen im Alter von 18-29 sind in den letzten 12 Monaten cyber-gestalked worden.

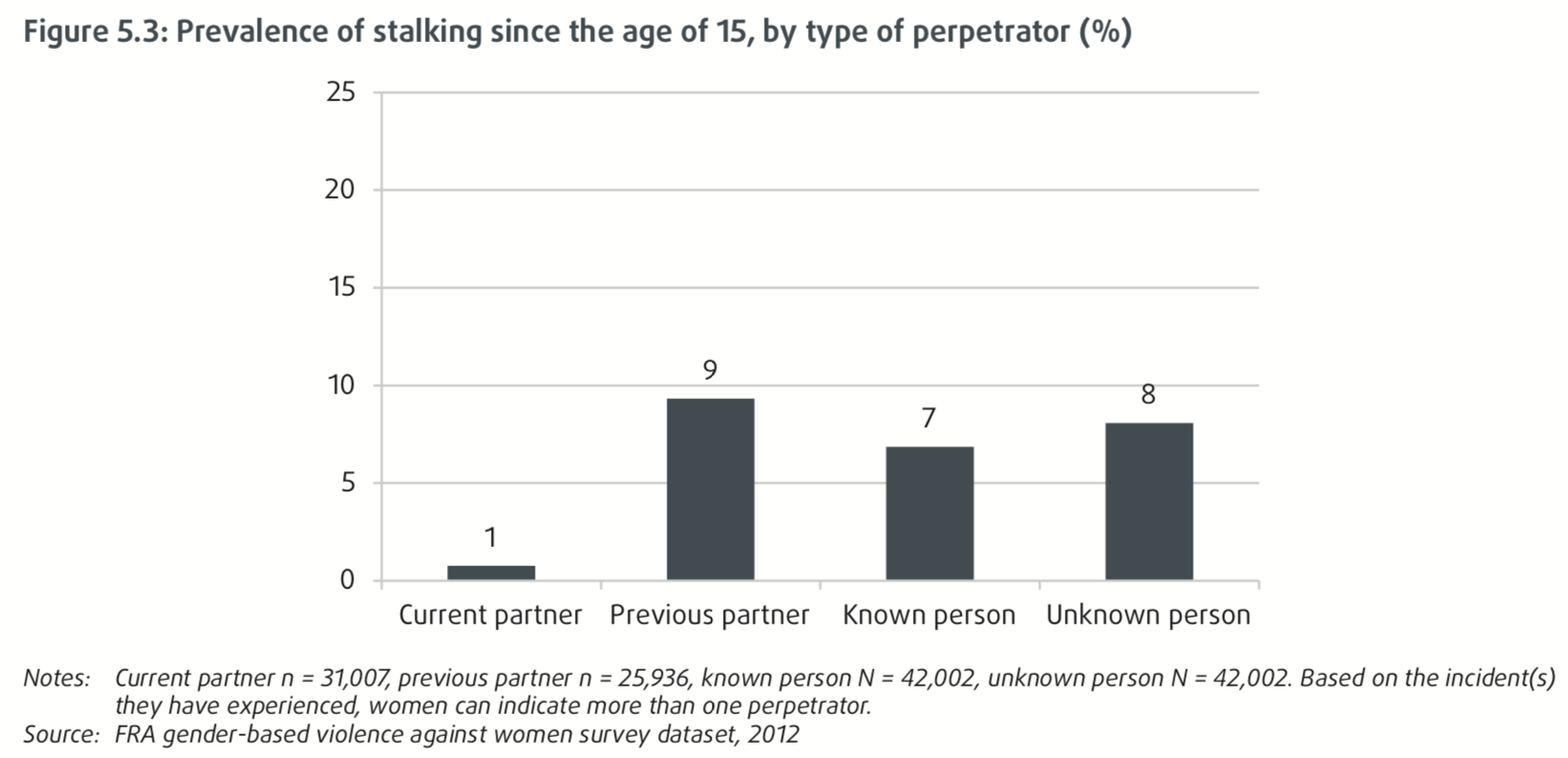

Eine weitere Differenzierung muss ich noch durchführen. Und zwar: Wer denn der/die Stalking-Ausführende war:

Stalking passiert überwiegen im Bekanntenkreis, und da wiederum überwiegend vom (Ex-)Partner.

Zwar findet man heutzutage genug öffentliche Informationen über fast jede Person – und für die “unbekannten Personen” in der Statistik oben reicht dies wohl allemal. Bei Partnern oder bekannten Personen ist die Situation jedoch um einiges komplexer.

Wie werden Beziehungspartner gestalked?

Beim Stalking geht es sehr oft um Macht, Kontrolle und Einfluss. Und da sich unser Leben immer mehr ins Digitale verlagert, gibt es inzwischen einen Single-Point-of-Influence. Ein Gerät, mit dem man – sobald man es kontrolliert – das gesamte Leben einer Person unter Kontrolle hat.

Das Smartphone.

Es gibt eine Reihe von sogenannten Spyware-Apps, die durch Recherchen von VICE oder dem Citizen Lab(pdf) immer mehr ins Rampenlicht gerückt werden. Solche Recherchen geben tiefe Einblicke in eine Branche, die Geld mit der illegalen (da wohl nicht zugestimmten) Überwachung von Beziehungspartnern verdient.

Eine weitere Möglichkeit könnte auch sein, dass die Zugangsdaten bereits im Internet verfügbar sind – also in einem so genannten Data Breach enthalten waren.

Spyware vs. Stalkerware

Offiziell sind diese Apps meist “Dual-Use” – sie werden hauptsächlich dafür entwickelt, mehr oder weniger valide Überwachungs-Szenarien durchzuführen:

- Eltern überwachen das Online-Verhalten ihrer Kinder

- Unternehmen überwachen (mit Zustimmung) ihre Mitarbeiter

Auch aus IT-Security Sicht kann eine Überwachung der Mitarbeiter durchaus sinnvoll sein.

Dass diese Software dann zur Überwachung von Beziehungspartnern verwendet wird, ist ja Sache der User. Oder?

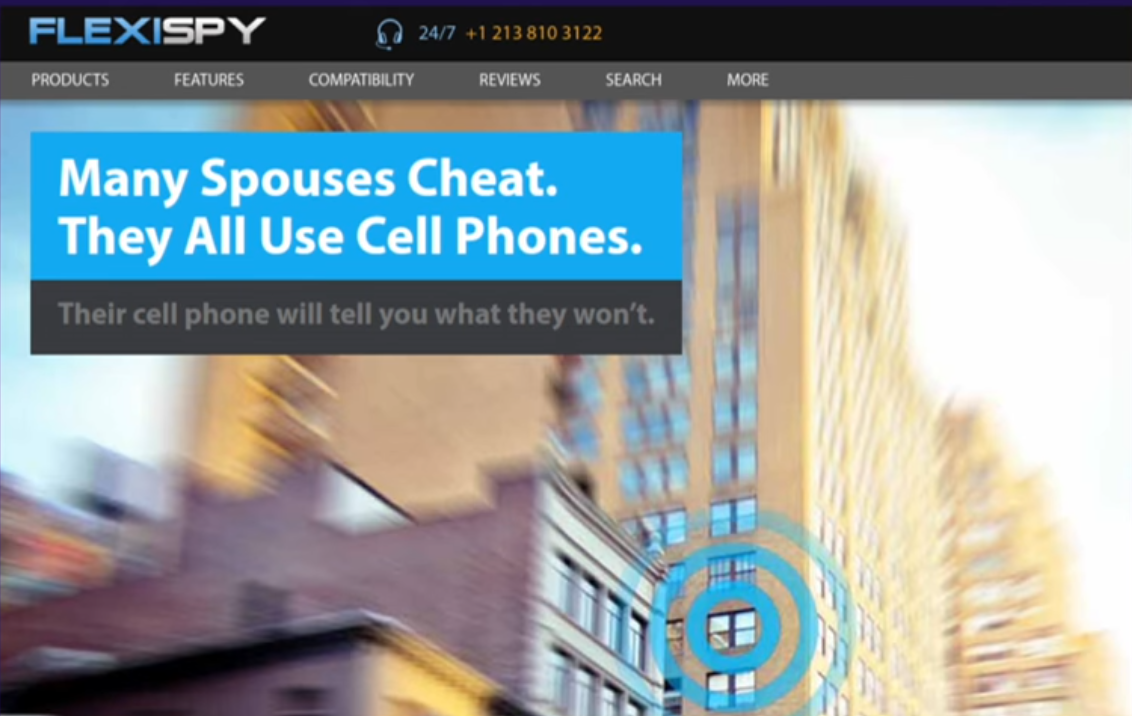

Zwar sagen alle Anbieter, dass die Software nur legal verwendet werden darf. Im Marketing sieht es anders aus:

Wie das Citizen Lab herausgefunden hat, wird hier in der Suchmaschinen-Optimierung spezifisch auf Personen abgezielt, die ihre Partner überwachen wollen. Sogar eigene Landingpages wurden dafür entworfen (inzwischen offline, Screenshot aus einem Talk von der re:publica)

Aus der “legitimen” Spyware wird so schnell die illegale Stalkerware.

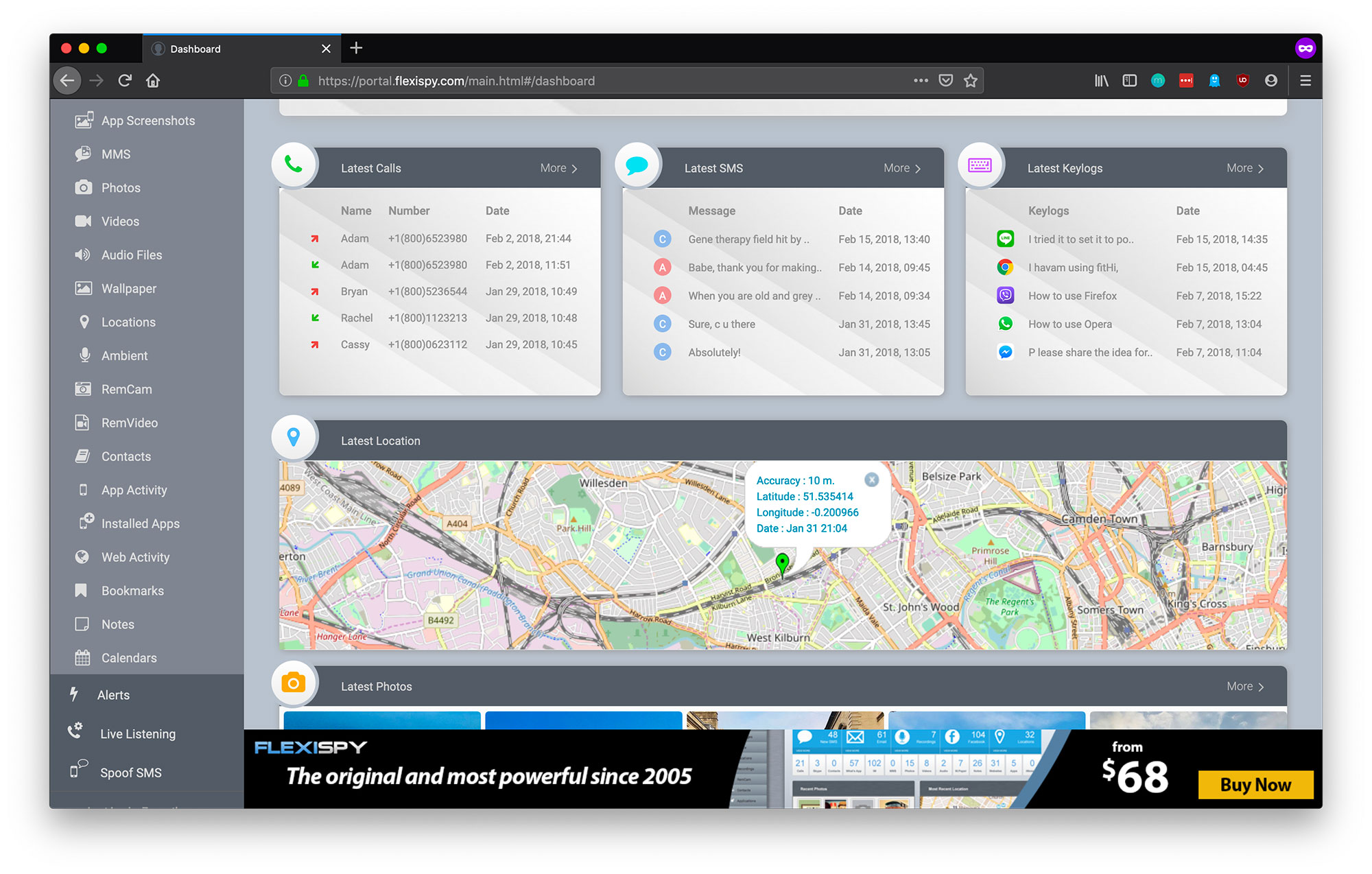

Und die Featureliste für solche Apps ist lang. Zu lang, um sie euch hier als Aufzählung zu präsentieren. Sie lässt sich aber mit einem Wort beschreiben: Vollzugriff. Auf Alles. Telefonmitschnitte, Nachrichten, Social Media, Location. Hier ein Video von VICE, das eine dieser Apps in Aktion zeigt:

Klicken Sie auf den unteren Button, um den Inhalt von video.vice.com zu laden.

Das hier erwähnte FlexiSPY ist bereits ab 60 Euro (Standardversion) zu haben. Die „EXTREME“ Version kostet dann 180 Euro.

Aber wie kommt diese App aufs Handy? Ganz einfach: wie jede andere auch. Der Angreifer benötigt nur physischen Zugriff, und den Passcode.

Danach kann über ein Web-Dashboard auf alle Daten des Smartphones zugegriffen werden. Hier ein Screenshot vom Demo-Zugang. Ziemlich furchteinflößend.

Physischer Zugriff

Hier unterscheiden sich Spyware-Apps von traditionellen Hacks. Wenn ich als Hacker physischen Zugriff und Passcode / Passwort eines Gerätes habe, ist es für ein Unternehmen meist schon zu spät. Es können schon alle Internas heruntergeladen werden. Es müssen auch vorher schon diverse Fehler gemacht werden, dass das Gerät (a) überhaupt in die Hände eines Angreifers fällt, und (b) dieser Passcode / Passwort kennt.

Ganz anders bei der Spyware. Da hier der Angreifer sehr leichten physischen Zugriff hat, man den Passcode des Partners nur 1 mal beobachten muss und vielleicht ein Vertrauensverhältnis besteht, ist die Situation ganz anders.

Wie dann die Installation weiter verläuft, hängt vom jeweiligen Gerät ab:

Apple iPhone

Als Apple-User ist man generell schon relativ sicher unterwegs. Dies gilt auch für Stalkerware. Die Software FlexiSPY gibt es nur bis iOS9, und von iOS9 bis iOS11 nur in abgespeckter Variante (die verschwindet, wenn der Akku leer ist, oder das Handy zur Gänze ausgeschalten wird).

Diese Versionen haben zusammen einen Marktanteil von ca. 6%. Das heißt, die meisten Apple Handys da draußen können nicht von FlexiSPY betroffen sein.

Natürlich gibt es andere Lösungen. Laut Citizen Lab benötigen diese aber dann das iCloud-Passwort des jeweiligen Zieles. Das ist dann schon ein ganz anderes Threat-Model. Diese Überwachung kann mit einem Passwort-Wechsel sehr leicht umgangen werden.

Android

Auf Android Handys ist es um einiges leichter, Spyware zu installieren. Unterstützt werden alle aktuellen Versionen. Will man jedoch den vollen Funktionsumfang, muss man das Gerät rooten.

Wir sind standardmäßig nicht Administrator auf unseren Handys. Das hat gute Gründe, von denen die Sicherheit nur einer ist. Für manchen Konfigurationsmöglichkeiten ist jedoch ein Admin (oder: root) Zugang nötig.Hier hat sich eine Bastler-Community gebildet, die immer die aktuellsten Handys rooten möchte.Eine Nebenwirkung dieses root-Zugangs ist, dass Stalking-Apps unentdeckt bleiben können und weitaus mehr Zugriff aufs System haben können.

Zum Glück bietet der Spyware-Anbieter von Welt hier bequeme Guides. Oder direkt einen geleiteten Installations-Service (nur 49 Dollar extra!).

Was kann man gegen Stalkerware machen?

Erst einmal: professionelle Hilfe suchen. Anlaufstellen können hier HACK*BLOSSOM (englisch) oder Aktiv gegen digitale Gewalt (deutsch) sein.

Das ist ein Thema, das nicht mit dem Entfernen einer App oder dem Kauf eines neuen Handys erledigt ist. Diese Aktionen könnten die Situation eher noch weiter eskalieren lassen.

Von technischer Seite gilt jedoch:

Monitoring

So eine App hinterlässt immer auch Spuren. Sie sind entweder als System-Apps getarnt (“Samsung Kalender”), oder benötigen ein gerootetes Gerät. Der Root-Vorgang geht ebenfalls oft mit neuen, bisher unbekannten Apps einher. So könnten zum Beispiel plötzlich Apps namens

- SuperUser oder SU

- Cydia

aufgetaucht sein.

Auch unübliche Zugriffe auf Accounts kann man sich sehr oft in den jeweiligen Account-Optionen ansehen.

Antivirus

Zum Zeitpunkt der Analyse von Citizen Lab wurden viele Spywares von mobiler Antivirus-Software noch nicht erkannt. Hier geht es jedoch bergauf: Kaspersky hat vor Kurzem bekannt gegeben, in Zukunft Spyware ebenfalls zu erkennen.

Schaden kann es also nicht, einen Antivirus zu installieren.

Google hat mit Google Play Protect ebenfalls eine Lösung, wie Apps analysiert werden können, die eben nicht aus dem Play Store heruntergeladen werden. Viele Guides der Spyware-Anbieter lassen den Angreifer dieses Tool jedoch deaktivieren. Wenn das am jeweiligen Gerät nicht aktiv ist, einfach mal aktivieren und scannen lassen.

Forensik

Will man einen Cyberstalking-Fall vor Gericht bringen, so sollte man sich im ersten Schritt hüten, die Software sofort zu entfernen. Das verrät, dass man Bescheid weiß. Heißt: es könnten dann Spuren verwischt werden. Viele der Apps können ferngesteuert auch deinstalliert werden.

Es ist in so einem Fall generell schwierig, stichhaltige Beweise zu sammeln. Hier sollte auf jeden Fall Kontakt mit (einer entsprechend kompetenten Stelle) der Polizei oder IT-Forensikern aufgenommen werden.

Gute „Operational Security“

Auch in einer solchen Situation bieten Maßnahmen wie

- Sichere Passwörter (die nicht weitergegeben werden)

- Unterschiedliche Passwörter für unterschiedliche Dienste

- Monitoring von verdächtigen Aktivitäten am Smartphone

- Mehrfaktor-Authentifizierung

ein gewisses Grundmaß an Sicherheit bieten.

Professionelle Hilfe suchen

Zum Schluss noch einmal: professionelle Hilfe suchen. Stellen wie HACK*BLOSSOM (englisch) oder Aktiv gegen digitale Gewalt (deutsch) helfen, die Situation einzuschätzen und geben wichtige Ratschläge, wie man damit umgehen kann.

Fazit

In der IT-Sicherheit stellt sich oft die Frage: Soll man mit einem Tool oder bestimmtem Wissen an die Öffentlichkeit gehen? Schließlich können auch “die Bösen” davon profitieren.

Dem Gegenüber steht die Aufklärung: Wie können wir je hoffen, Hacking oder Cyberstalking einzudämmen, wenn wir nicht die Personen ausbilden, die das Ziel solcher Taten sind?

Das Problem ist nicht, dass Täter die Information oder solche Apps nicht finden würden.

Das Problem ist eher, dass zu wenige Personen wissen (a) dass es solche Möglichkeiten überhaupt gibt, (b) was zu tun ist, wenn man betroffen ist, und (c) diese Informationen eventuell weiter teilen können.

In diesem Sinne ist es nur begrüßenswert, wenn dieses Thema mehr Aufmerksamkeit kriegt und Spyware-Hersteller aufgedeckt werden.